Face à la vague importante de piratages des messageries, Nicole Belloubet annonce la fermeture de toutes les messageries des écoles. Cela concerne les ENT, mais également toutes les applications, comme Pronote. La ministre veut mettre en place « des mesures supplémentaires [...] à plus grande échelle » dès la rentrée prochaine.

Hier, Nicole Belloubet, ministre de l’Éducation nationale, a annoncé que, suite aux piratages et menaces, elle a « décidé de suspendre à titre préventif toutes les messageries des espaces numériques dans nos établissements scolaires. Avec les représentants des élus et les éditeurs, nous allons déployer un véritable bouclier numérique ».

Plus de 100 établissements ciblés

Cette semaine était effectivement chargée pour l’éducation nationale, avec des piratages en série contre les espaces de travail numérique, les fameux ENT. Ils sont différents en fonction des régions, des académies et des établissements ; il n’y pas d’uniformité.

Mais c’est quoi un ENT déjà ? Éduscol le définit comme « un ensemble intégré de services numériques choisis et mis à disposition de tous les acteurs de la communauté éducative d'une ou plusieurs écoles ou d'un ou plusieurs établissements scolaires dans un cadre de confiance défini par un schéma directeur des ENT et par ses annexes ». On y retrouve de nombreux outils et application, ainsi qu’une messagerie.

Lundi, le ministère s’est fendu d’un communiqué de presse pour faire le point : « Au total, près de 130 établissements scolaires ont été ciblés par des actes malveillants visant les environnements numériques de travail (ENT) depuis la semaine dernière ».

Hier, le ministère indiquait à l’AFP que « au total, 323 menaces, dans 44 départements et 20 académies, ont été lancées en France depuis le milieu de la semaine dernière ». Le parquet de Paris indique à nos confrères qu’un « jeune homme de 17 ans avait été interpellé et placé en garde à vue à Malakoff, dans les Hauts-de-Seine, dans l’enquête sur les menaces d’attentats envoyées à des établissements scolaires ».

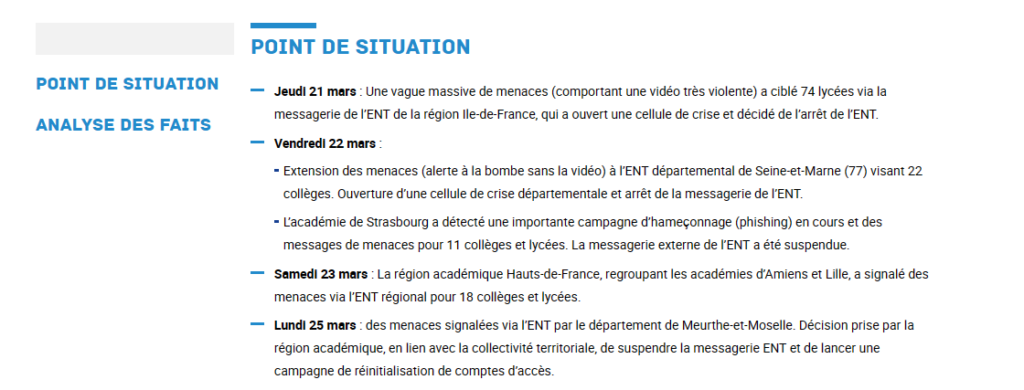

Un point de situation avec les éléments marquants des derniers jours était mis en ligne :

Des attaques menées grâce à la récupération d’identifiants

En début de semaine, l’hypothèse la plus probable de la cause des piratages était « la publication sur internet de nouvelles bases de données d’identifiants volés, qui contiennent, entre autres, des identifiants d’accès à des ENT ». Et, « dans une moindre mesure, une partie des identifiants volés peut aussi être issue de campagnes d’hameçonnage réussies ». Pas de faille à proprement parler, mais une réutilisation d’identifiants récupérés. Nicole Belloubet a d’ailleurs assuré mercredi à l’Assemblée nationale qu'« à ce stade, il n'y a pas de fuite massive de données ou d'attaque en règle de nos systèmes d'information ».

Selon le ministère, la première vague d’attaques massives a débuté le jeudi 21 mars. Les menaces, notamment avec « une vidéo très violente », ont ciblé 74 lycées de la région Ile-de-France. Cette dernière « a ouvert une cellule de crise et décidé de l’arrêt de l’ENT ». La messagerie a de nouveau été ouverte le mercredi 27 mars matin.

On apprend au passage que la fermeture avait aussi été décidée pour que les messages malveillants « soient supprimés des boites et que chacun puisse accéder à son compte de manière sécurisée ». Les autorités ont été informées, des « plaintes pénales ont été déposées et la Commission nationale de l’informatique et des libertés (Cnil) a été notifiée ».

Commentaires (33)

#1

#1.1

Ici il s'agit simplement de mettre le boxon à l'Education Nationale.

#1.2

Sinon, c'est vrai: on s'attribue l'attentat après, pas avant.

#1.4

#1.6

#1.8

Et puis bon, les mailing-lists ont le même problème : soit elles sont modérées, et tu te retrouves avec le problème habituel des messages qui mettent une semaine à passer ; soit elles sont ouvertes, et le problème de départ revient.

#1.3

Faire ça par e-mail ou courrier c’est pas la même histoire.

#1.5

#1.7

C'est effectivement cet aspect des choses que je n'ai pas compris, et qui n'a été expliqué nulle part.

#1.9

Historique des modifications :

Posté le 29/03/2024 à 16h05

Sauf si une liste de diffusion est mise à disposition dans le carnet d'adresses de l'ENT

Posté le 29/03/2024 à 16h06

S'ils piratent le compte d'un élève ou d'un parent, ça ne suffit pas pour envoyer un message à tout le monde.

Sauf si une liste de diffusion est mise à disposition dans le carnet d'adresses de l'ENT

#2

C'est bon moyen pour éviter la compromission de compte.

#2.1

#2.2

#3

#3.1

#4

#4.1

#4.4

#4.2

édit : arf, grilled :P

Historique des modifications :

Posté le 29/03/2024 à 14h16

C'est pas l'ENT qui est fermé mais la messagerie de l'ENT

#4.3

#5

Pour les alertes via cet ENT, j'ai vu une capture d'écran: l'email n'avait pas d'expéditeur. Donc grosse faille, pas de compromission de compte j'imagine.

#6

Le gouvernement : « Pas de soucis, on est prêt ! »

157 attaques réussies et vols de données plus tard

Le gouvernement : « Bah en fait, il va falloir qu'on durcisse tout ça. On va allouer des fonds après la rentrée. »

Fières d'être amateurs…

#7

#8

Quelques exemples aberrants :

Dans mon collège, le mot de passe admin de Pronote est le nom du collège. Le Principal trouve ça plus simple.

Mes collègues ont refusé la confirmation de première connexion Pronote sur un nouvel appareil par code Pin. Trop compliqué.

Dans le collège de ma fille, ils obligent les élèves à avoir tous la même structure de mot de passe (nom+ddn). Le prof de techno trouve ça plus simple.

Ça peut évoluer, mais il faudrait une formation rigoureuse. Depuis 20 ans que je bosse, la DSI n'a jamais sensibilisé les personnels sur la sécurité informatique alors que les usages ont explosé.

#8.1

#8.2

#8.3

Potentiellement on a des millions de dossiers scolaires prêts à diffuser parce qu'on a pas une politique solide de sécurité.

Le problème, par rapport au privé, c'est que les usagers ont pas le choix de nous confier leurs données. Et je trouve que certains effectivement (mais nombreux quand-même) de mes collègues ne prennent pas la mesure de cela.

#9

Les utilisateurs ayant des permissions de diffusion larges au niveau des destinataires des messages qu'ils peuvent envoyer (l'ensemble d'un établissement par exemple) et plus généralement pouvant avoir accès à des fonctions sensibles devraient être obligés de configurer une authentification multi-facteurs pour que ces possibilités soient ouvertes.

Problème : la majorité des ENT ne supportent même pas l'authentification multi-facteurs.

Pourtant, le SecurID de RSA (OTP matériel) est déjà déployé au sein de l'Education Nationale pour les personnels de direction pour l'accès aux applications de gestion des données des élèves SIECLE (2nd degré) et ONDE (1er degré) ; donc ils ont quand même un peu conscience de la nécessité de ce type d'authentification renforcée.

Maintenant, avec l'arrivée des clés d'accès/passkeys logicielles standardisées par la FIDO Alliance, ajouter une authentification multi-facteurs ne devrait plus être aussi coûteux et compliqué qu'avant.

Il faut juste une volonté et une impulsion politique derrière quoi ...

#9.1

Ainsi que pour la gestion des jurys d'examen (DELIBNET pour le bac)

Historique des modifications :

Posté le 29/03/2024 à 22h04

Ainsi que pour la gestion des jurys d'examen (DELIBNET pour le bac)

#10

Ce sont effectivement des comptes usurpés suite à de précédentes campagnes de phishing qui sont utilisés pour continuer à faire tourner des mails de phishing (notamment un qui proposait aux élèves de pouvoir changer leurs notes en se connectant).

Au final, les comptes de tous les enseignants ont été réinitialisés le lundi soir directement.

Ceux des élèves et parents sont en cours de réinitialisation.

#10.1

Intelligent comme appât ! La suite des évènements l'est beaucoup moins ...

#11

#11.1

Il faut dire qu'on est passé au numérique plus tôt que les lycées. On a déjà commis les erreurs à une époque où c'était moins critique. Je me souviens qu'il y a une quinzaine d'années, voire un peu moins, les hashs des mots de passe stockés étaient accessibles depuis le réseau interne via le LDAP. 🤣

Et c'était du sha1 ou du md5, je ne me souviens plus.

Mais je m'étais amusé à faire un peu de force brute et j'avais en moins de deux minutes trouvé un mot de passe équivalent au miens (il y a beaucoup de collisions sur ces algorithmes obsolètes). Je l'avais testé, ça marchait.

L'information remontée, ça avait été très rapidement corrigé.

Historique des modifications :

Posté le 10/04/2024 à 14h36

Sur Paris-Saclay, ça m'a l'air correct. On a souvent des spams pour essayer d'obtenir des identifiants mais on a des mails de sensibilisation. Les droits associés aux comptes sont assez différenciés selon les fonctions.

Il faut dire qu'on est passé au numérique plus tôt que les lycées. On a déjà commis les erreurs à une époque où c'était moins critique. Je me souviens qu'il y a une quinzaine d'années, voire un peu moins, les hashs des mots de passe stockés étaient accessibles depuis le réseau interne via le LDAP. 🤣

Et c'était du sha1 ou du md5, je ne me souviens plus.

Mais je m'étais amusé à faire un peu de force brute et j'avais en moins de deux minutes trouvé un mot de passe équivalent au miens (il y a beaucoup de collisions sur ces algorithmes obsolètes). Je l'avais testé, ça marchait.

Posté le 10/04/2024 à 14h36

Sur Paris-Saclay, ça m'a l'air correct. On a souvent des spams pour essayer d'obtenir des identifiants mais on a des mails de sensibilisation. Les droits associés aux comptes sont assez différenciés selon les fonctions.

Il faut dire qu'on est passé au numérique plus tôt que les lycées. On a déjà commis les erreurs à une époque où c'était moins critique. Je me souviens qu'il y a une quinzaine d'années, voire un peu moins, les hashs des mots de passe stockés étaient accessibles depuis le réseau interne via le LDAP. 🤣

Et c'était du sha1 ou du md5, je ne me souviens plus.

Mais je m'étais amusé à faire un peu de force brute et j'avais en moins de deux minutes trouvé un mot de passe équivalent au miens (il y a beaucoup de collisions sur ces algorithmes obsolètes). Je l'avais testé, ça marchait.